中国SSL证书市场发展趋势分析简报-2023Q2

零信任安全研究院全球独家发布 | 2023年7月5日

本报告由零信技术 零信任安全研究院 发布,电子版首发渠道为零信任安全研究院微信公众号:zotrusi 和零信官网CEO博客栏目(HTML版本、有数字签名和时间戳的PDF版本)。

本次发布的是定期发布的2023年第二季度分析报告,希望对我国SSL证书的产业发展和普及应用起到积极推动作用,特别是国密SSL证书。本次简报特别发布了全球CA为我国政府域名*.gov.cn签发的SSL证书的数据,很惊人!希望这些数据和建议能为相关政府部门和商业机构的相关决策提供参考。

一、 全球SSL证书统计数据分析

根据国际证书透明日志系统数据统计,截止到 2023年7月1日,已经在国际证书透明日志系统记录的全球SSL证书总数突破 98亿 张(98.3886亿),其中未过期的有效SSL证书有 6.5195亿 张,比上一季度增长了 25.60%,增长幅度不少,说明全球经济在疫情过后正在快速复苏中。

全球 6.5195亿 张有效证书中,只验证域名的DV SSL证书有 5.4329亿 张,占比 83.33%,比第一季度增长了 30.08%。验证网站身份的OV SSL证书有 1.0818亿 张,比上一季度增长 7.07%,占比 16.59%,占比比第一季度下降了 2.88%。扩展验证网站身份的EV SSL证书 35.996万 张,比上一季度增长 4.01%,占比 0.08%,这是连续4个季度第一次增长,不知道是否与零信浏览器在全球市场占有率的持续增长有关,因为目前全球只有零信浏览器显示EV SSL证书为绿色地址栏而突显EV SSL证书的价值。鉴于Cloudflare自动化签发了大量的O字段为Cloudflare的OV SSL证书,但实际上是为使用Cloudflare CDN服务的网站签发的,可以理解为这是错误签发的OV SSL证书,实际上是DV SSL证书!所以,OV SSL证书的数据已经不能真实反映真正的OV SSL证书的占比,仅供参考。

也正是由于大量的CDN用SSL证书和物联网用SSL证书的O字段信息的不准确,再加上少数签发给政府网站的OV SSL证书的O字段信息居然是公司名称,这使得我们确信以前根据OV SSL证书和EV SSL证书的数据来统计各国的SSL证书申请情况并排名已经失去了可比性,所以本期继续不再做国别排名,本期将重点分析我国网站所部署的SSL证书相关签发数据,这个对我国普及SSL证书应用更有现实意义。

全球 6.5195亿 张有效证书中,排名前十大SSL证书提供商分别是:第1位是Let’s Encrypt (3.2990亿张)、第2位是Cloudflare (6305万张)、第3位是谷歌 (5606万张)、第4位是亚马逊 (5066万张)、第5位是Sectigo (4009万张)、第6位是DigiCert (3230万张)、第7位是微软 (2262万张)、第8位是cPanel (1719万张)、第9位是GoDaddy (1191万张)、第10位是ZeroSSL (1048万张)。对比上一季度的数据,谷歌从第4位上升到第3位,亚马逊从第3名下降到第4位。

全球排名前十的SSL证书提供商中,只有两家是传统的CA机构:Sectigo和DigiCert,其他家都是互联网和云服务提供商,这个非常值得我国的互联网和云服务提供商学习。因为用户需要的是网站支持https加密,而不是SSL证书!如果用户能从云服务提供商那里直接获得网站https加密服务,就不会再去CA申请SSL证书了,这也非常值得CA机构深思应该如何应对这个市场变化。

而这8家互联网和云服务提供商签发的所有SSL证书都是自动化签发和部署的,占比高达 86%,这个比例更是值得我国互联网服务提供商、云服务提供商、CA机构(SSL证书提供商)的深思,如果大家仍然是采用传统的手工申请SSL证书方式来销售SSL证书,则一定会被能提供自动化部署SSL证书的服务提供商超越,市场份额会重新洗牌!

再深度分析这8家互联网和云服务提供商签发的SSL证书发现,这高达86%的SSL证书基本上都是免费的90天DV SSL证书,再加上Sectigo提供的90天免费证书,估计占比已经高达90%,这个数据非常值得重视,因为谷歌在3月3日发布了将来的计划,将推动国际标准缩短SSL证书有效期为90天。谷歌发布这个计划是有底气,因为目前全球有效SSL证书中已经有90%就是90天有效期的证书,虽然这个比例在我国并没有这么高,但是这个数据非常值得重视。唯一的出路大家应该已经看到了,只有自动化实现SSL证书的申请、部署和续期,这是唯一的一条路。

二、我国政府网站的SSL证书统计数据分析

我国已经基本上实现了所有政务服务“一网通办”的目标,但是政府网站和电子政务系统的安全状况如何,可以从SSL证书的申请量来反映。我国各省市已经启动了全省一个主域名,下属各局委办都是使用其子域名的管理方式,所以,我们检索了一个省的主域名就能得到这个省的省级政府网站一共申请了多少张SSL证书,如广东省统计*.gd.gov.cn的域名(这里的*指gd.gov.cn下的所有子域名),各地市使用了自己域名,如深圳市的*.sz.gov.cn并不在广东省的统计数据中。如果某省市启用了两个域名,如上海市的sh.gov.cn和shanghai.gov.cn,则合并统计两个域名的SSL证书申请数量。

具体数据如下表1所示,31个省市自治区省级政府域名所申请的有效SSL证书数量合计为 1736 张,比上一季度增长 25.98%,这是本季度最大的亮点,31个省市自治区中有26个省区都在增长,3个维持不变,只有两个略有下降,其中浙江省、江西省、山东省、福建省、山西省、辽宁省和西藏自治区共7个省区的增幅超过 50%,这说明各省政务网站开始真正行动起来了,开始大量部署SSL证书来保障政务系统安全,这个必须点赞。排名前5位的是 浙江省、上海市、北京市、广西壮族自治区、江西省。

在国际算法SSL证书申请量大幅增长26%的同时国密算法SSL证书不但没有增长,反而有下降,31个省市自治区省级政府官网中部署了国密SSL证书的只有一个湖南省政府门户网站。

对于省政府官网是否有云WAF防护这一项,31个省市自治区中有6个省政府网站有WAF防护,但是只有4个网站同时启用了默认https加密,也就是只有这4个网站的WAF防护才真正发挥防护作用。当然,我们无法知道这些网站是否采用了本地化部署了WAF设备防护,所以这项数据仅供参考。本次统计的“安全评级”项的数据来自于零信浏览器的实时评级,对于没有默认启用https加密的网站不参与安全评级。

表1

我们检索了 *.gov.cn 的SSL证书申请量为 17157 张,这是我国各省市所有政府网站的总量(不包括港澳台地区),含上面统计数据中的1736张。从本期开始,我们将具体列出这些SSL证书有多少张DV/OV/EV SSL证书、由哪些CA签发,各个CA的签发数量排名。为何需要分析这些数据,因为只有知道了政府网站https加密SSL证书是哪些CA签发的,我们就能分析可能存在的风险和具体应对对策,这是非常有价值的数据。

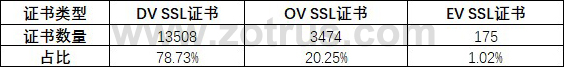

17157张有效的*.gov.cn域名的SSL证书中,各种证书类型数量和占比如下表2所示。从数据可以看出,政府用户也是喜欢申请无需提供任何证明材料的DV SSL证书,占比接近80%。这也是我们推荐政府用户选用的证书类型,不要难为政府用户去提供无法提供的证明材料。

表2

签发这17157张SSL证书的SSL证书提供商前19位排名及签发数量和国别如下表3所示,鉴于SSL证书控制权在于顶级根CA,所以,我们同时列出了所有SSL证书提供商的顶级根证书是谁和属于哪个国家。可以看出我国拥有自己的顶级根CA的签发比例仅占5.83%,而且上海CA的根还需要波兰CA的交叉签名,国外CA占比高达94.17%。

表3

我们同时还检索了港澳台地区的SSL证书申请量,如下表4所示。我国大陆各省市所有政府网站合计证书申请量为 17157 张,首次超过了港澳台的数据的总和,这说明了我国大陆地区的政府网站已经开始重视网站信息安全防护和数据加密保护工作。

表4

三、 我国本土国际SSL证书提供商的统计数据分析

我国本土国际SSL证书提供商的证书签发数量统计数据同样来自谷歌证书透明日志系统,真实可信,能准确反映我国本土国际SSL证书的提供能力和市场情况。“国际SSL证书”是指目前正在大量使用的采用国际算法 RSA或ECC的SSL证书。“本土SSL证书提供商”是指证书签发中级根证书的O字段的国家是”CN(中国)”的机构,而之所以称之为“SSL证书提供商”,这是参考了国际上通用的名称-SSL Certificate Provider,可简称为“SCP”,SSL证书作为一个互联网安全产品在国外并没有被定义为必须是CA机构才能提供,目前全球SSL证书市场份额排名前十的SCP中只有2家是专门签发证书的CA机构,仅排名为第五和第六,其余都是全球知名的互联网和云服务提供商。

如下表5所示,本次列入统计的本土SSL证书提供商有18家,都是拥有自主品牌的全球信任的SSL中级根证书的证书提供商,其他仅仅是某个品牌的代理商并不在统计之列。这18家SSL证书提供商中有8家公司是CA机构,有2家是知名的云服务提供商,有1家是电信运营商,其他8家是商业公司。

而这18家国际SSL证书提供商中,拥有自主顶级根证书并用于签发国际SSL证书的只有3家CA机构:中金认证、上海CA和数安时代,其中上海CA的根证书同波兰CA做了交叉签名(下表中表示为“x”),数安时代同时从定制中级根和自主根签发证书(下表中表示为“+”)。其他15家证书提供商的SSL证书都是从国外CA定制品牌中级根证书签发,主要是美国CA-Sectigo、DigiCert和波兰CA-Assecods。

这18家国际SSL证书提供商签发的有效证书数合计为 146.2237 万张,比上一季度减少了 39%,对比全球数据增长了25.60%,说明国内SSL证书提供商的市场份额已经在下降,并且大多数提供商都有大幅下降,这18家的总和在全球SSL证书提供商中排名第 15 位,这是一个不好的市场信号,主要原因是国际上的SSL证书提供商都在为用户提供自动化证书管理服务,用户喜欢能提供自动化申请和部署的SSL证书提供商,希望国内SSL证书提供商能尽快为用户提供自动化证书管理服务,特别是应该提供国密证书自动化管理服务,以实现双算法双SSL证书的自动化管理。

表5

四、 我国国密SSL证书提供商的统计数据分析

本期发布的国密SSL证书数据来自零信国密证书透明日志系统(sm2ct.cn)和来自主动上报的各个零信浏览器信任的CA机构,由于各家CA上报的数据无法核实是否可信,所以,本次报告的国密SSL证书数据仅供参考。合计 1920 张。

这里提醒零信浏览器信任的CA机构注意:零信浏览器计划推出的强制实施国密证书透明计划的日期从原计划的2023年7月1日推迟到2024年1月1日,让各家国密CA机构有足够的时间去升级CA系统支持国密证书透明。从2024年1月1日起,零信浏览器会采用谷歌浏览器一样的证书透明策略,对没有在国密证书透明日志系统公开披露的国密SSL证书标记为不可信的SSL证书,请各家CA机构抓紧时间对接零信国密证书透明日志系统。

只有所有CA机构签发的国密SSL证书都像国际SSL证书一样都提交到证书透明日志系统,国密SSL证书的签发统计数据才是真实的数据,国密SSL证书才能真正用于保障我国网站安全。

五、 统计数据亮点和问题分析

本期统计数据有4个亮点,一是各省政府网站的国际SSL证书申请量普遍有大幅度增长;二是各省政府网站的国密SSL证书部署量在减少;三是政府网站已经开始支持ACME自动化证书部署;四是本期增加了全球CA给我国政府网站签发的SSL证书的详细数据,这些数据意味着什么,下面详细分析。

1.各省政府网站的国际SSL证书申请量普遍有大幅度增长

从2022年Q1到2023年Q2六个季度的增长幅度曲线可以看出,本季度我国政府网站的SSL证书申请量已经有了大幅度增长,并且是各省全线增长,只有两个省有小幅度的减少,虽然证书申请量还很少,但是发展趋势喜人,这充分说明了各省已经开始重视政府网站的https加密安全防护,以保障一网通办系统的个人和企业数据的安全,这与我国相继出台了《网络安全法》、《密码法》、《数据安全法》、《个人信息保护法》和《关键信息基础设施安全保护条例》是有密切关系的,特别是7月1日已经生效的《商用密码管理条例》,一定会进一步推动政务网站系统的SSL证书的持续大量部署。

2.各省政府网站的国密SSL证书部署量在减少

在国际算法SSL证书申请量大幅增长26%的同时国密算法SSL证书不但没有增长,反而有下降,31个省市自治区省级政府官网中部署了国密SSL证书的只有湖南省政府网站。为何国际SSL证书有大幅增长,而国密SSL证书的部署反而会下降,这里的关键是国密SSL证书缺乏普及应用的生态,不仅仅是服务器国密改造很难,而且是用户端浏览器也要更换支持国密算法。而部署一张国际SSL证书就比较容易了,无需任何改造,只需安装一次SSL证书即可。所以,国密SSL证书的生态建设非常重要,需要有完全免费的国密浏览器,需要有原Web服务器零改造实现国密https加密解决方案,而不仅仅是CA机构能签发国密SSL证书。

据了解,原先已经部署了国密SSL证书的几个省级政府网站由于系统升级,不方便改用支持国密算法的Nginx Web服务器,只好暂时不再部署国密SSL证书,这个问题凸显了零改造实现国密https加密的重要性和紧迫性,用户需要的是不影响现有Web服务器的可靠运行的国密https加密。推荐这些网站部署国密HTTPS加密自动化网关或启用国密HTTPS加密自动化云服务来实现零改造的国密https加密,尽快实现国密https加密,满足密评和等保合规要求,真正实现用商用密码算法来保障我国政务网站安全。

为了满足国密合规和全球信任的自适应加密算法的https加密应用需求,政府网站都应该部署双算法SSL证书(国密SSL证书和国际SSL证书),也就是说必须是国际算法SSL证书和国密SSL证书的证书申请量同时同步增长才是正常的状态,单种算法SSL证书的增长仍然不是安全稳健的解决方案。

3.全球CA给我国政府网站签发的SSL证书的详细数据分析

这是本期报告的重点,我国网站管理部门和密码管理部门并没有合适的技术手段来掌握全球CA何时给我国哪些网站域名签发了何种SSL证书,我们没有建设国家级证书透明日志系统,而基于国际证书透明日志数据查询还是有一定的技术难度的,同时国际证书透明日志系统不支持国密SSL证书,这就是让SSL证书的监管完全处于空白状态。所以,从本期开始,我们尽最大的能力从国际证书透明日志系统抽取一些为我国网站签名的SSL证书数据,但鉴于时间和精力有限,我们只能分析*.gov.cn域名的签发数据,供有关部门决策参考。

从上面的统计报表3数据可以看出:我国.gov.cn网站申请的17157张国际算法SSL证书中94.17%都是由西方CA签发(美国、欧洲和日本),这里是有很大的潜在安全风险的,因为已经有了前车之鉴--俄乌冲突发生后美国CA就吊销了俄罗斯政府和银行网站部署使用的SSL证书三千多张,并停止为这些网站签发新的SSL证书,而我国政府网站和银行网站所部署的SSL证书就是由西方CA签发的,这在目前的非常不确定的国际形势下也非常有可能遭遇被恶意吊销和断供。即使是我国CA完全自主签发的3.54% 的SSL证书,由于自主签发证书的根证书是否能用(被信任)还是美国四大浏览器(谷歌、苹果、微软和火狐)说了算。也就是说,这个自主签发证书也是要打一个大问号的,根基不牢,还是人家说了算,因为我们签发的SSL证书使用的是人家说了算的RSA密码算法,因为整个应用生态都是基于RSA算法的。

唯一一个“去风险”的解决方案就是我国政府网站和银行网站全部部署国密SSL证书,只有国密算法SSL证书才是我国真正自主可控的SSL证书,才能真正保障我国政务网站和网银系统的安全。这是政府网站和银行网站部署SSL证书的下一个重点工作,也是国密合规和等保合规的要求,更是密评的要求。

4.政府网站开始支持ACME自动化证书部署

在17157张.gov.cn域名证书中,有一个很有意思的数据就是有4.41%的政府网站启用了自动化部署的Let’s Encrypt 签发的90天免费SSL证书,我们分析发现这些网站基本上都是地县级政府单位的小网站,这是一个值得注意的数据,我们认为至少有两个亮点:一是越是小单位,没有专业运维人员越能接受自动化部署SSL证书的方案,与部署的SSL证书是否是收费还是免费无关,只要能实现免维护就行。二是由于部署Let’s Encrypt 证书需要在服务器上安装一个ACME客户端软件,所以只有小网站和新建的网站才愿意这么做,而正在运行的大网站则由于怕影响正在运行的业务系统而不敢这么做。所以,对于市级或省级政府的大网站就没有看到这种情况,这类网站的最佳的解决方案是部署HTTPS加密自动化网关的方式来解决,无需动原服务器就可以自动化实现https加密。

当然,为了满足用户同时部署国密SSL证书和国际SSL证书的需求,我国政府网站应该支持国密ACME实现双算法双SSL证书的自动化部署,目前的国际ACME只能自动化部署国际SSL证书。

六、小结

本期报告晚了几天发布,主要是多花了几天时间在国际证书透明日志系统中收集整理全球CA给我国政府网站*.gov.cn域名签发的SSL证书数据,*.gov.cn网站属于我国关键信息基础设施网站,而SSL证书是为了保障政务数据安全的主要技术手段,相关主管部门在写本季度报告之前提出想了解这些数据的需求,这是本期报告新增的内容和重点内容,可供有关决策参考。

本期可喜的是政府网站SSL证书部署量有大幅度增长,这必将大大提升我国政务网站的安全防护水平。而很遗憾的是政府网站部署国密SSL证书的数量反而在减少,这与国密SSL证书的应用生态有非常大的关系,我们不仅需要有CA机构能签发国密SSL证书,还需要整个相关应用生态都支持国密SSL证书,包括但不限于有完全免费的支持国密算法的国产浏览器,有零改造实现国密https加密的解决方案,还要有支持国密SSL证书的CDN/WAF服务等等,打造国密SSL证书应用生态任重道远,需要业界齐努力,让商用密码真正能快速落地应用来保障我国互联网安全。